Recibe un correo electrónico de su banco habitual en el que se le pide que confirme los datos de acceso a su cuenta bancaria en línea. Unos días después, descubre que unos desconocidos le han robado varios miles de euros de su cuenta. Escenarios como éste son el resultado del llamado DNS spoofing, en el que los hackers redirigen en secreto sus peticiones a Internet a sitios web falsos para obtener sus datos sensibles. En este artículo, aprenderás cómo funciona el DNS spoofing y qué puedes hacer para protegerte de este tipo de ataques.

- El DNS spoofing era una forma popular de ataque, especialmente en los primeros días de Internet.

- El ataque de spoofing suele producirse bajo la apariencia de sitios web aparentemente reputados.

- Comportándose con prudencia, el propio usuario del PC puede contribuir en gran medida a evitar los ataques de suplantación de DNS.

Índice de contenidos

¿Qué es el DNS spoofing?

El DNS spoofing engloba toda una serie de ataques en los que se sustituye la información almacenada en el servidor DNS con el objetivo de redirigir al usuario a un sitio web falso. Por ejemplo, se pueden interceptar datos sensibles o introducir malware en el sistema.

Se hace una distinción básica entre dos tipos de ataques:

- El envenenamiento de la caché DNS consiste en introducir información falsa en la caché DNS del usuario.

- La suplantación de DNS, por su parte, se produce cuando se envía información falsa mediante la suplantación de IP.

Es bueno saberlo: Una forma relacionada de ataque DNS es el llamado DNS hijacking, en el que los hackers manipulan el sistema DNS para que dé deliberadamente respuestas falsas.

https://www.youtube.com/watch?v=KgLCT31Dcas

¿Cómo funciona el DNS spoofing?

En el DNS spoofing, los hackers atacan primero el llamado servidor de nombres en el que se basa el sistema DNS. Se trata de un servicio que conoce la dirección IP del dominio y es capaz de traducirla en ambas direcciones. El servidor de nombres funciona como una especie de guía telefónica: convierte las direcciones de nombres utilizadas habitualmente en Internet (por ejemplo, www.google.de) en las direcciones IP correspondientes.

Para poder llamar a un dominio, primero hay que asignarle un servidor de nombres. El pirata informático accede a su configuración y se asegura de que se proporcione información falsa cuando se llama a una página de Internet. Estos datos «falsos» del servidor de nombres se almacenan en el ordenador del usuario para que éste los «recuerde» más tarde y recurra a ellos. El objetivo de los piratas informáticos es acceder directamente a sus datos sensibles o proporcionar contenidos falsos precisamente con este fin.

Si ahora abre su banca en línea, por ejemplo, la suplantación de DNS le llevará a una página de aspecto engañosamente similar a la original de su banco. Sin embargo, sólo sirve para interceptar tus datos de acceso y/o cargar malware en tu ordenador , que el hacker utiliza después para acceder a tus cuentas. En la mayoría de los casos, las páginas están tan bien falsificadas que sólo los expertos en informática son capaces de notar la diferencia.

2.1 El correo electrónico como portador de «malas» noticias

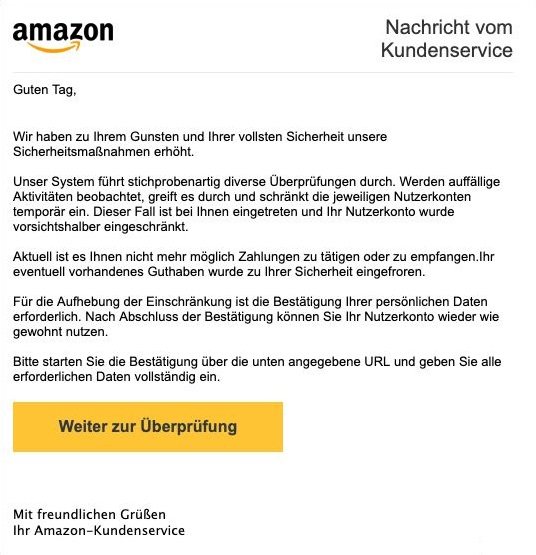

El código del software de suplantación de identidad suele estar oculto como archivo adjunto en correos electrónicos SPAM. A primera vista, éstos proceden de una fuente fiable. Cuando el destinatario abre el archivo adjunto, se instala en su ordenador un código malicioso que modifica la información de la caché y, por tanto, intercepta datos sensibles en segundo plano durante el uso cotidiano. Los programas maliciosos de este tipo pueden incluso esconderse detrás de imágenes publicitarias o banners, y un clic en ellos suele bastar para infectar el ordenador.

¿Qué peligros se derivan del envenenamiento de la caché DNS?

La suplantación de DNS plantea toda una serie de peligros, desde el robo de datos sensibles hasta graves infecciones por virus o troyanos.

Falsificando sitios web conocidos, como los de bancos o grandes minoristas en línea, los piratas informáticos obtienen datos de tarjetas de crédito, contraseñas o información personal. Una vez que éstos están en manos de los delincuentes de Internet, en la mayoría de los casos no sólo se causan grandes perjuicios económicos, sino que el robo suele traducirse también en una invasión masiva de la intimidad de las víctimas.

Si los sitios web de los proveedores de seguridad informática, como los fabricantes de escáneres antivirus o programas antimalware, se ven afectados por el ataque, el ordenador queda expuesto a una amenaza adicional de malware , ya que no se pueden aplicar las medidas de seguridad adecuadas (por ejemplo, se bloquea la instalación de actualizaciones de seguridad).

4 ¿Cómo puedo protegerme de la suplantación de DNS?

La suplantación de DNSes una de las formas más antiguas de ataque en Internet, que gracias a la mejora de las medidas de seguridad y a la amplia concienciación de los usuarios ya no supone una amenaza demasiado grande en la actualidad .

En los últimos años, ya se han aplicado numerosos enfoques para mejorar la seguridad. En primer lugar, el cifrado de datos y contenidos sensibles . Otra medida defensiva, por otra parte, empieza directamente por el servidor DNS: Los servidores de nombres modernos envían varias informaciones aleatorias con una consulta, que no son conocidas por el atacante. Para que el navegador del usuario reconozca los datos falsificados como permitidos, primero tendría que adivinarlos. En la mayoría de los casos, sin embargo, esto es imposible.

Además, muchos navegadores ahora también protegen a los usuarios de recibir información no deseada durante sus peticiones. Además, los certificados de sitios web como HTTPS identifican los sitios seguros. Cuando accede a una página (supuestamente) insegura, un mensaje del navegador le informa de ello.

Sin embargo, la mayor contribución a la seguridad la hace siempre el propio usuario . Todas las formas de suplantación de DNS pueden evitarse casi por completo con un comportamiento prudente. Por lo tanto, nunca haga clic en enlaces desconocidos ni abra sitios web clasificados como inseguros. Realice análisis de seguridad periódicos en su sistema y, si es posible, utilice un programa instalado localmente y no uno alojado . De lo contrario, existe de nuevo el peligro de que los resultados sean falsificados por spoofing.

5 ¿Y si me pillan?

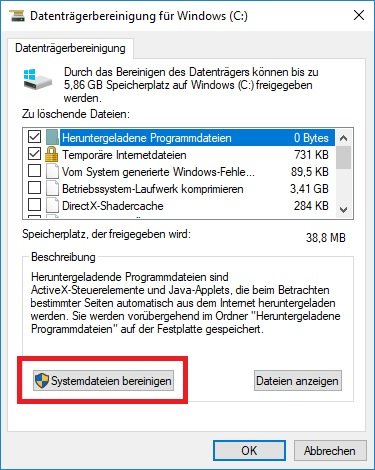

Si, a pesar de todas las medidas de protección, se ha producido un ataque de suplantación de DNS, la eliminación del «envenenamiento» es, por desgracia, una empresa bastante difícil. Limpiar el servidor afectado no elimina automáticamente el problema en el ordenador cliente. En el caso contrario, el ordenador cliente vuelve a infectarse cuando se conecta al servidor. Sin embargo, los usuarios cliente pueden al menos resolver el problema localmente en su ordenador vaciando la memoria caché.